Статья опубликована в рамках: XXV Международной научно-практической конференции «Естественные и математические науки в современном мире» (Россия, г. Новосибирск, 03 декабря 2014 г.)

Наука: Информационные технологии

Секция: Методы и системы защиты информации, информационная безопасность

Скачать книгу(-и): Сборник статей конференции

- Условия публикаций

- Все статьи конференции

дипломов

Статья опубликована в рамках:

Выходные данные сборника:

АНАЛИЗ ОСНОВНЫХ УГРОЗ СИСТЕМ ВИРТУАЛИЗАЦИИ

Верёвкина Анна Владимировна

специалист Национальный исследовательский университет «МИЭТ», РФ, Москва, г. Зеленоград

ANALYSIS OF THE COMMON THREATS TO VIRTUALIZATION SYSTEMS

Verevkina Anna

specialist National Research University of Electronic Technology, Russia, Moscow, Zelenograd

АННОТАЦИЯ

В данной статье рассматриваются принципы построения систем виртуализации, основных угроз, их характеристик, а также даются рекомендации по их устранению.

ABSTRACT

This article discusses the principles of virtualization, their properties, common threats to them and provides recommendations for their treatment.

Ключевые слова: угрозы; облака; системы виртуализации; атаки; информационная безопасность.

Keywords: treats; clouds; virtualizations systems; attack; information security.

Виртуализация принесла в мир настольных компьютеров и серверных систем множество новых и перспективных возможностей, которые были с интересом восприняты как поставщиками услуг, центрами обработки данных (ЦОД), государственными структурами, частным сектором, так и обыкновенными пользователями. Технология виртуализации существенно изменила и сам подход к построению ИТ-инфраструктуры, а так же помогла увеличить эффективность использования вычислительных мощностей за счет одновременного использования нескольких виртуальных машин (систем) на одной аппаратной платформе. В наши дни виртуализация применяется на различных уровнях построения информационных систем, начиная от уровня приложений и заканчивая системами хранения данных (СХД).

Перечислим основные преимущества систем виртуализации, еще раз доказывающие целесообразность их использования:

1. Эффективное использование информационных мощностей предприятия, что важно при построении информационных систем в центрах обработки данных.

2. Удобство доступа пользователей к рабочими местам, приложениями и сервисами, что снижает нагрузку на информационную структуру и облегчает контроль доступа.

3. Эффективная организация защиты предприятия от многочисленных видов угроз и атак, направленных на нарушение конфиденциальности, целостности и доступности данных.

4. Сокращает энергопотребление, расходы на обогрев воздуха и на кондиционирование помещений.

По данным статистики, полученной от «Лаборатории Касперского» 59% опрошенных российских компаний с локальными сетями от 100 компьютеров и выше, уже внедрили или планируют внедрить виртуализацию серверов. При этом почти на всех предприятиях, где используется виртуализация серверов, они используются для обеспечения функционирования баз данных (80 %). Далее по популярности идёт электронная почта (64 %), ERP-системы (50 %), CRM-системы (41 %) и приложения для финансового менеджмента (34 %).

Использование систем и средств виртуализации накладывает ряд ограничений связанных с необходимостью защитой информацией. Помимо классических рисков проникновения в виртуальные системы вредоносных программ, могут появиться риски в связи с использованием «специфического» ПО (т. н. гипервизоров), на компоненты управления виртуальными ресурсами и т. д.

Рассмотрим основные принципы построения систем виртуализации.

Изначально под термином облако подразумевалась совокупность всех компьютеров, сетевое оборудование, сервера, объединенных протоколом IP. Далее у провайдеров стали появляться серверные фермы, на которых располагались Web-контент или серверы, где для поддержания отказоустойчивости и доступности использовались принципы распределенности и многоуровневости компонентов. На каждом уровне могло быть несколько элементов, выполняющих одинаковые функции, и поэтому не всегда было понятно, какие именно компоненты используются для обработки пользовательских запросов. Так и зародился термин «облачные вычисления».

Выделять на каждый элемент облака отдельный сервер было бы неэффективно — не все элементы облака нагружены одинаково, поэтому параллельно начала развиваться индустрия виртуализации, а так же облака стали публичными и частными. Публичные облака — это сервис, предоставляемый Интернет-провайдером, сервис-провайдером или дата-центрами через Интернет. Частные облака, как правило, создаются внутри компании для реализации внутренних задач, доступ к которым предоставляется по средствам использования частных сетей.

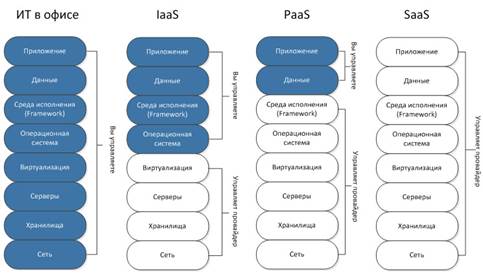

Так же можно классифицировать виртуальную инфраструктуру по типу услуг, предоставляемыми провайдерами:

· IaaS — инфраструктура как сервис,

· PaaS — платформа как сервис,

· SaaS — программное обеспечение как сервис.

Отличия трех типов услуг наглядно представлено на Рис. 1.

Рисунок 1. Типы облачных услуг

Из сказанного ваше отметим, что виртуализация меняет отношения между операционной системой и оборудованием. Это создает новые условия для работы подсистем безопасности и порождает ряд угроз, которые могут быть реализованы в виде следующих атак:

Традиционные атаки на сетевое оборудование. Данный вид атак основан на уязвимости сетевых протоколов, операционных систем, модульных компонентов и т. д. Эти угрозы актуальны и для систем, построенных на отдельных компонентах сети (аппаратные маршрутизаторы, коммутаторы, физические серверы и т. д.). Данный вид угроз блокируется по средствам внедрения антивирусной защиты, средств межсетевого экранирования, IPS и других средств защиты. Для нейтрализации традиционных атак на сетевое оборудование необходимо использовать перечисленные выше средства защиты, адаптированные для использования в виртуальной инфраструктуре.

Функциональные атаки на элементы облака. Облако представляет собой многослойную структуру, где общая защита системы равная защите самого слабого элемента в ней. Т. е., к примеру, успешная атака на МЭ или proxy-сервер, стоящий на границе облака и выходом в Интернет, заблокирует доступ ко всем ресурсам, тем не менее, связи внутри него будет сохраняться. Для защиты от данного вида атак необходимо использовать специфичные средства защиты для каждого элемента инфраструктуры: для МЭ или proxy-сервера — защиту от Dod-атак, для Web-сервера — контроль целостности контента и страниц, сервер корпоративных приложений — межсетевой экран, работающий на прикладном уровне, для СХД — разграничение прав доступа к информационным ресурсам и резервное копирование активов и т. д. Данные элементы защиты представляют собой отдельные компоненты и представлены в виде отдельных средств защиты. Эту особенность стоит учитывать при проектировании системы виртуализации на начальном ее этапе.

Атаки на клиентов. Данный вид атак особенно актуален для виртуальной инфраструктуры, в связи с тем, что пользователи получают доступ к виртуальным ресурсам или сервисам по средствам использования web-браузера и в редких случаях при помощи специального установленного ПО. В связи с этим вероятна реализация атак типа Cross Site Scripting (XSS), перехват паролей и web-сессий, man in the middle и так далее. Основным способом защиты является использование строгой многофакторной аутентификации и средств криптографической защиты информации с взаимной аутентификацией сторон.

Комплексные угрозы виртуальной инфраструктуры. В виртуальной инфраструктуре необходимо гарантировать подконтрольность всех виртуальных ресурсов и сервисов, виртуальных машин, бизнес-процессов, конфигурации оборудования. В связи с этим встает вопрос о защищенном управлении и контроле виртуальной инфраструктуры, как единое целое без злоупотребления полномочий и нарушения политик безопасности. Данный вид угрозы является комплексным, защиту от которого необходимо строить индивидуально в зависимости от виртуальной структуры с использованием общей модели управления рисками, принятой для конкретной организации.

Атаки на гипервизор . Ключевым элементом виртуальной системы является гипервизор, который обеспечивает разделение ресурсов физического компьютера между виртуальными машинами. Нарушение работы гипервизора может привести к тому, что одна виртуальная машина может получить доступ к памяти и ресурсам другой, перехватывать ее сетевой трафик, отбирать ее физические ресурсы и даже совсем вытеснить виртуальную машину с сервера.

Перенос виртуальных машин . В виртуальной инфраструктуре предусмотрен механизм миграции виртуальных машин с одного узла на другой, так и из одного дата-центра в другой. В связи с этим стоит угроза кражи образа или файла виртуальной машины и ее запуска за пределами облака. Вынести физический сервер из дата-центра не представляется возможным, зато кражу виртуальной машины можно организовать по сети не имея физического доступа к инфраструктуре.

Атаки на систему управления . Для виртуальной инфраструктуры необходимо использовать такую систему управления, которая бы надежно контролировала создание, перенос и утилизацию виртуальных машин. Вмешательство в систему управления может привести к появлению виртуальных машин невидимок, блокирование одних машин и подстановка в слои облака неавторизованных элементов. Это позволяет злоумышленникам получать информацию о виртуальной инфраструктуре и полный или частичный контроль над ней. Так же стоит отметить, что выбор системы управления носит индивидуальный характер, т. к. для определенных систем необходимо наличие единственного администратора, имеющий единый контроль над системой. Для других компаний необходимо иметь несколько администраторов, реализующих различные, непересекающиеся функции управления, для разделения полномочий между ними и организации контроля за различными частями инфраструктуры.

Проведенный анализ угроз для систем виртуализации, может является основой для разработки методологии защиты информации в виртуализованной среде. Так же создаст основу для разработки обобщенной модели угроз безопасности в информационных системах, реализованные на основе методов виртуализации.

Список литературы:

1.Ледовской В.П. Виртуальным инфраструктурам — прогрессивная защита // AntiMalware.ru — независимый информационно-аналитический центр. 2012. [Электронный ресурс] — Режим доступа. — URL: http://www.anti-malware.ru/analytics/Progressive_Defense_for_Virtual_Infrastructures (дата обращения: 28.04.2014).

2.Reese G. Cloud Application Architectures. Building Applications and Infrastructure in the Cloud [Текст]. O'Reilly, 2009, — 192 с.