Статья опубликована в рамках: LIV Международной научно-практической конференции «Технические науки - от теории к практике» (Россия, г. Новосибирск, 25 января 2016 г.)

Наука: Технические науки

Секция: Информатика, вычислительная техника и управление

Скачать книгу(-и): Сборник статей конференции

дипломов

Статья опубликована в рамках:

Выходные данные сборника:

ОБЕСПЕЧЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ НА ЭТАПЕ ПОДГОТОВКИ И ПРОВЕДЕНИЯ ГОСУДАРСТВЕННОЙ ИТОГОВОЙ АТТЕСТАЦИИ (ГИА)

Ахкопек Шаза Мухамад

ассистент кафедры информационная безопасность Института информатики и управления Кабардино-Балкарского государственного университета им. Х.М. Бербекова,

РФ, Кабардино-Балкарская Республика, г. Нальчик

Амшоков Руслан Хасанбиевич

cтудент, Кабардино-Балкарский государственный университет имени Х. М. Бербекова,

РФ, Кабардино-Балкарская Республика, г. Нальчик

E-mail: amshokov.ruslan@mail.ru

INFORMATION SECURITY AT THE STAGE OF PREPARATION AND HOLDING OF THE STATE FINAL ATTESTATION (SFA)

Shaza Akhkopek

assistent Professor, information security Institute of Informatics and management Kabardino-Balkarian state University. H.M. Berbekova,

Russia, Kabardino-Balkarian Republic, Nalchik

Ruslan Amshokov

student, Kabardino-Balkarian state University named after H.M. Berbekov,

Russia, Kabardino-Balkarian Republic, Nalchik

АННОТАЦИЯ

В статье представлена процедура обеспечения информационной безопасности в период подготовки и проведения Государственной Итоговой Аттестации выпускников общеобразовательных организаций. Рассмотрены различные возможности несанкционированного доступа к конфиденциальной информации и их преодоление.

ABSTRACT

The article presents a procedure for ensuring information security during preparation and carrying out the State Final certification of graduates of educational organizations. Considered the different possibilities of unauthorized access to sensitive information and overcoming them.

Ключевые слова: государственная итоговая аттестация; информационная безопасность; контрольно-измерительные материалы; криптографическое закрытие.

Keywords: the state final certification; information security; control and measuring materials; cryptographic closure.

Актуальность работы представляется описанием процедуры обеспечения информационной безопасности в период подготовки и проведения ГИА.

Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности [2, с. 154].

Информационная безопасность является одним из важнейших аспектов интегральной безопасности, на каком бы уровне мы ни рассматривали последнюю – национальном, отраслевом, корпоративном или персональном.

В нашей работе мы рассматриваем вопросы обеспечения информационной безопасности в процессе проведения ГИА от момента начала доставки материалов в пункты их проведения, до полного завершения, включая обработку.

Особое внимание должно быть уделено вопросам обеспечения информационной безопасности и жесткого контроля за соблюдением процедуры проведения ГИА на всех этапах.

Рассмотрим этапы подготовки и проведения ГИА.

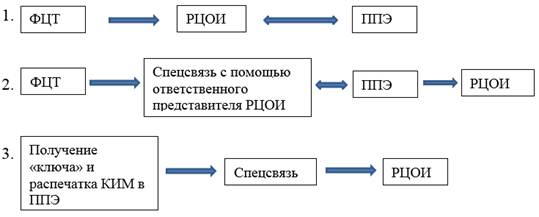

Вся процедура начинается с формирования (создания) контрольно-измерительных материалов (КИМ) в Федеральном институте педагогических измерений (ФИПИ) и заканчивается обработкой информации после проведения мероприятий в Региональном центре обработки информации (РЦОИ). Готовые КИМ проходят (в зависимости от схемы доставки) через Федеральный центр тестирования (ФЦТ), (РЦОИ), Спецсвязь, Пункты проведения экзамена (ППЭ). Мы не задавались целью детального описания всех процедур проведения ГИА. Нам важно рассмотреть обеспечение информационной безопасности в ходе ее проведения.

Рассмотрим возможные три схемы передвижения доставочных пакетов в период проведения ГИА (Рис. 1).

Рисунок 1. Схемы передвижения доставочных пакетов в период проведения ГИА

Все приведенные выше схемы ежегодно меняются, обновляются с целью повышения информационной безопасности при проведении данного мероприятия.

На каждом из перечисленных этапов есть возможные риски утечки информации, которые могут качественно отразиться на их результатах.

Развитие информационных технологий расширяет возможности «злоумышленника» находить и создавать лазейки для скрытого доступа к информации, причем, таких «лазеек» может быть создано огромное множество. Мы предполагаем два пути несанкционированного доступа к информации: косвенный (без физического доступа к информации); прямой (с физическим доступом к информации).

В период подготовки и проведения ГИА, на наш взгляд, каналы утечки информации можно представить в виде следующей схемы (Рис. 2).

Рисунок 2. Возможные каналы утечки информации

Для решения проблемы защиты информации основными средствами, используемыми для создания механизмов защиты, принято считать: технические средства (реализуются в виде электрических, электромеханических, электронных устройств), программные средства (программы, специально предназначенные для выполнения функций, связанных с защитой информации) [1, с. 243].

В процессе разработки информационной безопасности специалисты пришли к выводу, что использование одного из вышеперечисленных способов защиты не обеспечивает надежную сохранность информации. Важен комплексный подход к использованию и развитию всех средств и способов защиты информации.

Детально не характеризуя способы защиты информации, перечислим некоторые из них:

· препятствие (преграждение пути к информации);

· управление доступом (регулирование использования всех ресурсов системы (технических, программных));

· маскировка (криптографическое закрытие);

· регламентация;

· принуждение (соблюдение правил обработки информации под угрозой ответственности).

Утечке информации непосредственно при проведении ГИА в ППЭ могут способствовать следующие обстоятельства (в процентных соотношениях) (Рис. 3).

Рисунок 3. Причины утечки информации при проведении ГИА в ППЭ

В соответствии с инструктивными письмами Рособрнадзора в период проведения ГИА в целях информационной безопасности необходимо привести в соответствие нормативных и инструктивных материалов региона требованиям федеральных документов; усилить ответственность всех специалистов-участников ГИА; обеспечить контроль за учетом, хранением, транспортировкой и использованием экзаменационных материалов; сформировать в регионе системы внутреннего инспекционного контроля за ходом проведения ГИА.

Таким образом, соблюдение всех перечисленных систем информационной безопасности и четко налаженная организация проведения ГИА обеспечат ее прозрачность и результативность.

Список литературы:

- Бузов Г.A. Защита от утечки информации по техническим каналам: Учебн. пособие / Бузов Г.A., Калинин C.B., Кондратьев A.B. – M.: Горячая линия – Телеком, 2005. – С. 243.

- Громов Ю.Ю. Информационная безопасность и защита информации: Учебное пособие / Ю.Ю. Громов, В.О. Драчев, О.Г. Иванова. – Ст. Оскол: ТНТ, 2010. – C. 154.

- Письмо Рособрнадзора от 25.12.2015 № 01-311/10-01 «О направлении уточненных редакций методических документов, рекомендуемых к использованию при организации и проведении ГИА-9 и ГИА-11 в 2016 году».

- Приказ Министерства образования и науки Российской Федерации от 05.08.2014 № 923 «О внесении изменений в Порядок проведения государственной итоговой аттестации по образовательным программам среднего общего образования, утвержденный приказом Министерства образования и науки Российской Федерации от 26 декабря 2013, № 1400».

- Федеральный Закон «Об образовании в Российской Федерации». – М.: Издательство «Омега – Л», 2014. – 134 с.

дипломов