Статья опубликована в рамках: XX Международной научно-практической конференции «Научное сообщество студентов XXI столетия. ГУМАНИТАРНЫЕ НАУКИ» (Россия, г. Новосибирск, 06 мая 2014 г.)

Наука: Юриспруденция

Скачать книгу(-и): Сборник статей конференции

- Условия публикаций

- Все статьи конференции

дипломов

МЕТОД ДОКАЗЫВАНИЯ НЕИЗМЕННОСТИ ФОТОИЗОБРАЖЕНИЙ В РАМКАХ КОМПЬЮТЕРНО-ТЕХНИЧЕСКОЙ ЭКСПЕРТИЗЫ

Хатунцев Николай Александрович

студент 4 курса, кафедра Гражданского права и процесса Филиал РГСУ в г. Дедовск, РФ, г. Дедовск

E-mail: nikcon@mail.ru

Лизоркин Алексей Михайлович

научный руководитель, старший эксперт, ФБУ РФЦСЭ при Минюсте России, РФ, г. Москва

Е-mail: liz4@yandex.ru

Черячукина Евгения Александровна

научный руководитель, канд. юрид. наук, доцент филиал РГСУ в г. Дедовск, РФ, г. Дедовск

В современной России, в различных сферах человеческой деятельности все более широкое применение находят информационные технологии, связанные с массовой компьютеризацией. Они используются в моделировании различных процессов в банковском и издательском деле, медицине, образовании, промышленности, управлении различной техникой, в том числе автомобилями, самолетами, космическими кораблями, и даже в быту.

В процессе своего жизненного цикла компьютерные средства и системы зачастую становятся объектами различных судебно-экспертных исследований. Например, компьютерные средства и системы могут являться объектом исследования таких видов судебных экспертиз как трасологическая, товароведческая, экономическая и др. [4, c. 25]. Наибольший же интерес появляется, когда компьютерные средства и системы становятся объектом компьютерно-технической экспертизы. Так, одним из видов дел, по которым может быть назначена экспертиза, являются дела, связанные с мошенничеством, возникающим при страховании автотранспортных средств. Как правило, при страховании автомобиля делается ряд фотографий, которые отображают состояние машины на момент страхования. Впоследствии они могут быть изменены злоумышленниками, и, в этом случае, уже будут нести не достоверную информацию. Современные фотоаппараты и снимки, созданные с их помощью, наряду с компьютерами и другими компьютерными устройствами, являются носителями криминалистически значимой компьютерной информации.

При решении вопроса о наличие признаков монтажа программами графического редактора или иным способом, а также иных изменений, привнесенных в фотоснимок, проводится исследование представленных файлов, снятых с помощью фотокамеры. Данное исследование может быть проведено путем визуального изучения изображения на предмет наличия в нем каких-либо изменений. Но различные специалисты, проводящие исследование, могут прийти к противоположенным выводам. Например, по одному и тому же гражданскому делу в суд было представлено два заключения. Один специалист утверждал, что: «Первоначальные изображения автомобиля, содержащиеся в электронных документах (в графических файлах), подвергались изменениям способом монтажа фрагмента с изображением пластины регистрационного знака поверх первоначального изображения пластины регистрационного знака, установленной в декоративной рамке переднего бампера автомобиля. Монтаж фрагмента с изображением пластины регистрационного знака осуществлялся при помощи стороннего программного средства (например, программы графического редактора Adobe Photoshop CS3 Windows и т. п.). Изображения пластины регистрационного знака, не являются частью первичного изображения автомобиля, отображение которого содержится в электронных документах (в графических файлах)». Другой, при решении этой же задачи утверждал, что: «На представленных на исследование цифровых фотоснимках в виде файлов следы ретуши и фотомонтажа отсутствуют».

Такое положение дел вынуждает суд, рассматривающий дело, назначить еще одну экспертизу для решения этого же вопроса.

В первую очередь при решении указанного вопроса необходимо уяснить принципы формирования JPEG-фотоизображений в фотокамерах.

Большинство современных фотокамер сохраняют созданные фотоизображения в формате JPEG. При этом возможности формата используются различными моделями фотокамер в разной степени, которая зависит от используемого в фотокамере программного обеспечения, настроек пользователя и т. д.

Так для каждого снятого определенной моделью фотокамеры изображения можно выделить характерные именно для этой модели признаки:

1. Структура данных EXIF- Exchangeable Image File Format — стандарт, позволяющий добавлять к изображениям дополнительную информацию (метаданные), сохраняемых с файлами формата JPEG, характерна для программного обеспечения (в том числе, используемого в фотокамере), средствами которого создано фотоизображение.

2. В целях экономии времени набор данных для кодирования по алгоритму Хаффмана прочитывается только один раз — для кодирования. При этом используется таблица Хаффмана, записанная в устройство заранее. Таблица определяется производителем на основании характеристик устройства. Алгоритм Хаффмана — алгоритм сжатия информации, применяемый в файлах формата JPEG, разработан Дэвидом Хаффманом в 1952 году. По своей сути, алгоритм основан на простом принципе — чем чаще встречается символ в сообщении (байт в потоке), тем короче должен быть код этого символа. Так, чтобы сжать поток (в случае JPEG поток представляет собой фотоизображение), в теории нужно прочитать весь поток и определить, как часто встречается каждый байт. После чего, построить таблицу Хаффмана, в которой самым часто встречающимся байтам присвоить короткие коды (2—3 бита), самым редко встречающимся — длинные коды (15—16 бит). После чего еще раз прочитать весь поток, теперь уже кодируя байты по полученной таблице.

3. В большинстве случаев таблицы Квантования записаны в устройство заранее. Таблицы определяются производителем на основании характеристик устройства. Несжатое изображение изначально представляет собой набор точек, каждая из которых имеет свои значения для цветов красный-зеленый-синий (цветовая схема RGB — Red Green Blue). Согласно стандарту JPEG, цветовая схема RGB переводится в схему YCrCb (Y — яркость точки, Cb и Cr — координаты цвета). Приведенные таким образом значения цветов точек делятся на блоки 8х8 точек, к каждому из которых применяется дискретное косинус-преобразование (DCT — Discrete Cosine Transform). Каждый полученный коэффициенты DCT квантуется — делится на специальное число из «таблицы квантования», а результат округляется до ближайшего целого. Стандартом JPEG описаны 2 таблицы квантования (одна для светимости Y, другая — для хромосоставляющих Cb и Cr), подобранные комитетом JPEG в результате экспериментов. Однако, производители фототехники предпочитают использовать свои наборы, которые больше подходят под особенности конкретных фотокамер. Таким образом, для каждого производителя (а в некоторых случаях, для каждой модели производителя), можно выделить определенный набор таблиц квантования, характерных для его продукции.

4. Размеры эскиза характерны для устройств определенной марки и модели. При этом эскиз сохраняется также в формате JPEG, то есть также имеет характерные для используемого устройства эскизные таблицы Хаффмана и Квантования.

5. Фотокамеры, как правило, имеют фиксированный набор режимов съемки, в том числе, размер (ширина-высота) итогового изображения.

То есть фотоизображение, созданное фотокамерой определенной марки и модели, должно соответствовать характерным для этой фотокамеры размеру изображения, структуре EXIF, таблице Хаффмана изображения, таблице Квантования изображения, размеру эскиза, таблице Хаффмана эскиза, таблице Квантования эскиза.

Если фотоизображение не соответствует по какому-либо из параметров, то можно утверждать, что в него были внесены изменения. При этом формат JPEG не предполагает хранение данных об истории изменений (монтажа) фотоизображения. В связи с этим установить по имеющемуся фотоизображению в какой части оно было изменено средствами компьютерно-технической экспертизы не представляется возможным.

На основании исследования, описанного в докладе [5, с. 1—3], параметры могут совпадать у нескольких различных фотокамер (как правило, это фотокамеры одной марки), однако ни одно из исследованных в докладе фотоизображений не совпадает по параметрам с изображениями, которые были отредактированы после съемки (так как компьютерные программы, используемые для редактирования, также сжимают файл по алгоритму Хаффмана, используя таблицы Квантования, свои наборы EXIF и т. д.).

Таким образом, если указанный набор параметров в каждом из исследуемых файлов совпадает с соответствующим набором, характерным для фотокамеры модели и марки, указанной в EXIF, то утверждение, что фотоизображение не изменялось после съемки, верно.

Проведя на практике сравнительный анализ предложенного алгоритма, было установлено, что имея в наличие графические файлы, снятые на какой-либо фотоаппарат, можно проверить производилось ли их редактирование после съемки или нет.

Для исследования были представлены графические файлы. У них определены параметры фотоизображений, указанные в EXIF (Таблица 1).

Таблица 1.

Параметры фотоизображений, указанные в EXIF

|

№ п/п |

Имя файла |

Размер |

Марка, модель |

Дата и время съемки |

|

1 |

DSC04630.JPG |

2048 x 1536 |

SONY DSC-W80 |

12.09.2012 19:54 |

|

2 |

DSC04631.JPG |

2048 x 1536 |

SONY DSC-W80 |

12.09.2012 19:54 |

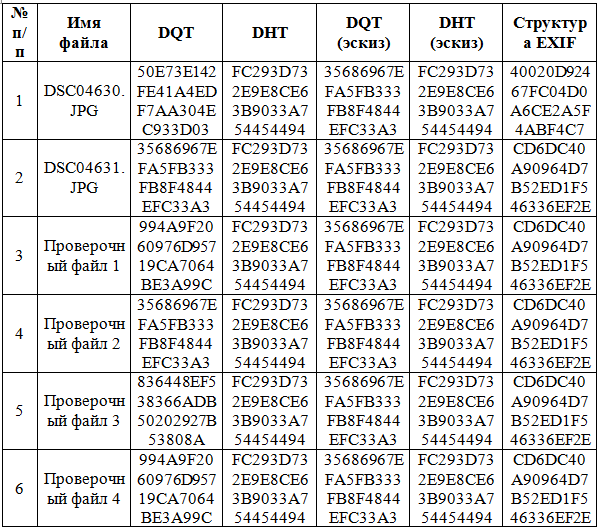

Из представленных файлов извлечены таблицы Хаффмана и Квантования (изображений и эскизов), структура EXIF. Для каждого из извлеченных параметров рассчитана хэш-сумма по алгоритму MD5 (Для таблиц хэш-сумма рассчитана от массива, которым таблицы представлены в файле, для структуры EXIF — от списка перечисленных в EXIF наименований параметров согласно стандарту EXIF.).

Для сравнительного анализа на общедоступных ресурсах сети Интернет (фотохостинг «Flickr.com», поисковые сервисы Google, Yandex) найдено 7 файлов фотоизображений, сделанных средствами фотокамеры «SONY DSC-W80». Из проверочных файлов также извлечены таблицы Хаффмана и Квантования (изображений и эскизов), структура EXIF. Для каждого из извлеченных параметров рассчитана хэш-сумма по алгоритму MD5.

Проведен сравнительный анализ полученных хэш-сумм (Таблица 2).

Таблица 2.

Хэш-суммы параметров исследуемых и проверочных файлов

Где DQT — Define Quantization Table — определение таблиц Квантования, а DHT — Define Huffman Table — определение таблиц Хаффмана

В результате сравнительного анализа установлено, что у всех файлов (исследуемых и проверочных) совпадают таблицы Хаффмана для изображения и для эскиза, а также таблицы Квантования для эскиза. Структура EXIF совпадает у всех файлов, кроме файла «DSC04630.JPG». Таблицы Квантования для изображений в файле «DSC04631.JPG» совпадает с таблицами Квантования проверочных файлов №№ 2, 5 и 7. Из анализа таблиц Квантования остальных изображений видно, что эти таблицы могут принимать различные значения (в зависимости от режимов работы фотокамеры).

Стандартными средствами Windows установлено, что размеры эскизов у всех файлов (исследуемых и проверочных) одинаковы — 160х120 точек.

Таким образом, файл «DSC04631.JPG» был снят фотокамерой «SONY DSC-W80» и после съемки не изменялся.

Файл «DSC04630.JPG» был снят фотокамерой «SONY DSC-W80», после съемки изменены метаданные файла. Фотоизображение в файле после съемки не изменялось.

Результаты проведенного исследования подтверждают выводы одного из специалистов проводивших первичную экспертизу и дают возможность в дальнейшем использовать данный метод с целью исследования графических файлов на предмет внесения изменений.

Список литературы:

1.Нехорошев А.Б., Шухнин М.Н., Юрин И.Ю., Яковлев А.Н. Практические основы компьютерно-технической экспертизы // Учебно-методическое пособие. Саратов: Издательство «Научная книга», 2007 — 236 с.

2.Производство судебной компьютерно-технической экспертизы, части I—III // Методическое пособие. Под редакцией Усова А.И.. М.: Издательство РФЦСЭ, 2009 — 359 с.

3.Производство судебной компьютерно-технической экспертизы, части IV—V // Методическое пособие. Под редакцией Усова А.И.. М.:Издательство РФЦСЭ, 2011 — 412 с.

4.Усов А.И. Судебно-экспертное исследование компьютерных средств и систем // Учебное пособие. М.: Издательство «Экзамен», «Право и закон», 2003 — 450 с.

5.Eric Kee, Micah K. Johnson, Hany Farid «Digital Image Authentication from JPEG Headers» // IEEE Transactions on Information Forensics and Security, 2011 — 10 с.

дипломов