Статья опубликована в рамках: III Международной научно-практической конференции «Физико-математические науки и информационные технологии: проблемы и тенденции развития» (Россия, г. Новосибирск, 11 июня 2012 г.)

Наука: Информационные технологии

Секция: Методы и системы защиты информации, информационная безопасность

Скачать книгу(-и): Сборник статей конференции

- Условия публикаций

- Все статьи конференции

дипломов

СИСТЕМА КОНТРОЛЯ ИСПОЛЬЗУЕМОГО В СЕТИ ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ, ОСНОВАННАЯ НА ЭНТРОПИЙНОМ АНАЛИЗЕ ЗНАЧЕНИЙ ПОЛЕЙ ЗАГОЛОВКОВ ИНФОРМАЦИОННЫХ ПАКЕТОВ

Булахов Николай Георгиевич

Ассистент, НИ ТГУ, г. Томск

Е-mail:

Спиридонов Александр Алексеевич

магистрант 1-го года обучения, НИ ТГУ, г. Томск

Е-mail: aaspiridonov@yandex.ru

Развитие информационных технологий, а также унификация оборудования и протоколов передачи данных привели к тому, что практически все виды данных, представимых в цифровом виде, могут передаваться в IP сетях почти мгновенно.

В различных организациях, использующих компьютерную сеть в своей работе, актуальной является задача ограничения использования различных сетевых приложений, негативно влияющих на работу сети или просто запрещенных для использования в конкретной организации.

Контролировать и ограничивать использование сетевого программного обеспечения позволяют межсетевые экраны. Производится это путем запрета портов, используемых нежелательными приложениями или путем проведения анализа самих передаваемых данных сообщения. Однако часто встречаются случаи использования программ, позволяющих обойти ограничения межсетевых экранов путем направления работы программы через другой порт. Также нередки случаи использования шифрования данных, что также позволяет обойти запреты межсетевого экрана.

В процессе работы авторами была разработана и реализована система отслеживания сетевых приложений на основе энтропийного метода [1]. Суть данного метода состоит в анализе информационной энтропии значений полей заголовков информационных пакетов, передаваемых по сети. Это позволяет анализировать только заголовки пакетов и не рассматривать их содержимое, что дает возможность обойти проблемы, связанные с шифрованием передаваемых данных, а также увеличить скорость обработки данных. Кроме того для программы не требуется придумывать и писать правила ограничения, как в случае использования межсетевых экранов.

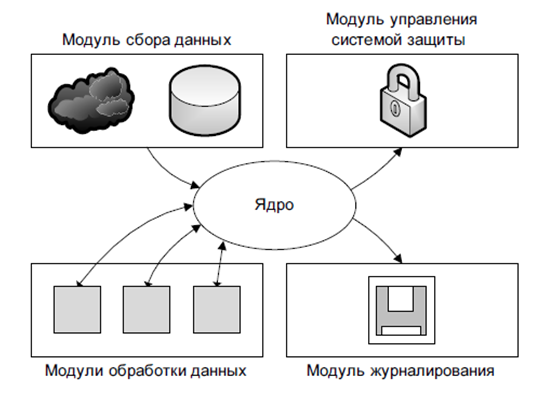

Программная реализация системы разделения потоков данных, генерируемых различными сетевыми приложениями должна осуществлять сбор данных о передаваемых по сети информационных пакетах непосредственно с сетевого интерфейса, из предварительно сохранённого файла либо с коммутационного оборудования по протоколу NetFlow. Также необходимо организовать подсчёт энтропии параметров заголовков зафиксированных пакетов, визуализацию полученных данных и управление коммутационным оборудованием и межсетевым экраном на их основе. Для этого в программе реализовано пять функциональных элементов (Рисунок 1). Ядро, осуществляющее запуск системы, загрузку всех необходимых модулей,

Рисунок 1 – Модульная структура программной реализации

управление и пересылку информации между ними. Модули сбора данных, которые осуществляют получение данных для обработки из таких источников, как сетевой интерфейс, файл или поток данных по протоколу NetFlow, затем приводят их к стандартному виду и передают ядру для дальнейшего анализа. Модули обработки данных производят анализ параметров заголовков информационных пакетов передаваемых ядром. Каждый модуль подсчитывает определённую характеристику [3], принимая параметры заголовков и возвращая результат в единообразном виде. По мере необходимости возможно увеличение количества модулей и, следовательно, отслеживаемы параметров. Модуль журналирования осуществляет протоколирование и визуализацию отслеживаемых параметров для динамического мониторинга состояния сети и дальнейших исследований.

Модуль управления системой защиты предназначен для блокирования нежелательного трафика при помощи межсетевого экрана маршрутизатора, либо аппаратных средств коммутационного оборудования.

На рисунках 2а и 2б представлены примеры работы программной реализации. На рисунке 2а показана возможность программы графически представлять зависимость от времени (в данном случае в минутах) энтропии какого-либо параметра заголовка информационного пакета (в частном случае IP адрес назначения) всего сетевого потока, поступающего в обработку.

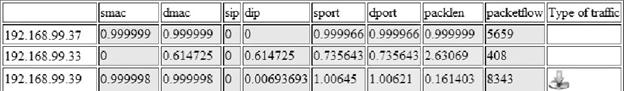

А следующий рисунок (Рисунок 2б) показывает возможность программной реализации генерировать таблицу, содержащую значения энтропии для каждого IP адреса источника, пересылаемых им пакетов, количество этих пакетов в общем потоке, поступающем в обработку, а также тип потока данных, характерный для данного источника.

В работах других авторов [4] для оценки энтропии используется алгоритм компрессии данных lzop. Сравнение его быстродействия с алгоритмом для нахождения энтропии Entromer, использующимся в нашей работе, показало превосходство последнего по скорости выполнения обработки данных в 5 раз и более. Результаты работы алгоритмов представлены в таблице (Таблица 1).

а)

б)

Рисунок 2 – Скриншоты работы программы. а) Энтропия IP адресов назначения всего сетевого потока. б) Энтропия параметров пакетов, совпадающих по значению IP адреса источника

Таблица 1

Сравнение скорости обработки данных алгоритмов lzop и EntroMetr

Данная программная реализация способна не только обнаруживать наличие какого-либо типа сетевого потока данных, но и детектировать источники этих данных, что дает возможность регулировать наличие того или иного типа потока данных, передаваемых по сети.

За время реализации системы было накоплено много новых идей и подходов к решению задачи [2]. Их использование позволит оптимизировать работу программы. Это дает предпосылки для разработки новой версии программной реализации, которая будет оптимизирована и предоставит больший функционал для мониторинга и управления, передаваемыми по сети данными.

Список литературы:

1.Булахов Н.Г. Защита распределённых компьютерных систем от саморазмножающихся сетевых вирусов / Н.Г. Булахов, В.Я. Хасанов, Б.Н. Пойзнер // Журнал “Доклады Томского государственного университета систем управления и радиоэлектроники”. – Томск: Изд-во ТУСУР, 2009. – № 1 (19), Ч. 2. С. 77—78.

2.Булахов Н.Г., Программная реализация системы мониторинга телекоммуникационных сетей / Н.Г. Булахов, А.И. Минаев, А.А. Спиридонов // Изв. вузов. Физика. – 2010. 9/3. – С. 203—204.

3.Спиридонов А.А. Физический смысл характеристик информационных потоков и их практическое использование для описания состояний телекоммуникационных систем // Сборник тезисов, материалы Восемнадцатой Всероссийской научной конференции студентов-физиков и молодых ученых – 2012. – С. 567- 568.

4.Wagner A. Entropy-Based Worm Detection for Fast IP Networks.: Theses ... Ph.D. on techn. sc. / Swiss Federal Institute of Technology Zurich. – Zurich, 2008. – 115 p.

дипломов