Статья опубликована в рамках: XLIII Международной научно-практической конференции «Инновации в науке» (Россия, г. Новосибирск, 25 марта 2015 г.)

Наука: Технические науки

Скачать книгу(-и): Сборник статей конференции

- Условия публикаций

- Все статьи конференции

дипломов

Статья опубликована в рамках:

Выходные данные сборника:

ИННОВАЦИОННЫЙ МЕТОД СОВЕРШЕНСТВОВАНИЯ СИСТЕМЫ ЗАЩИТЫ НА ОСНОВЕ ВНЕДРЕНИЯ СИСТЕМ КОНТРОЛЯ И УПРАВЛЕНИЯ ДОСТУПОМ

Тагиров Владислав Камильевич

канд. пед. наук, доцент Оренбургского Государственного Аграрного Университета, РФ, г. Оренбург

E -mail: vladtagir@mail.ru

Тагирова Лилия Фаритовна

канд. пед. наук, доцент Оренбургского Государственного Аграрного Университета, РФ, г. Оренбург

E -mail: LG-77@mail.ru

Атанов Николай Михайлович

студент гр. 41 - ИБ Института Управления Рисками и Комплексной Безопасности Оренбургского Государственного Аграрного Университета, РФ, г. Оренбург

AN INNOVATIVE METHOD OF IMPROVING THE SYSTEM OF PROTECTION BASED ON THE IMPLEMENTATION OF CONTROL SYSTEMS AND ACCESS CONTROL

Tagirov Vladislav

Ph.D., associate professor of Orenburg State Agrarian University, Russia, Orenburg

Tagirova Liliya

Ph.D., associate professor of Orenburg State Agrarian University, Russia, Orenburg

Atanov Nikolai

Student gr . 41 – IB Institute of Information Security Risk Management and Integrated Without Council of the Orenburg State Agrarian University, Russia, Orenburg

АННОТАЦИЯ

В данной статье изложена проблема, связанная с угрозой несанкционированного доступа в организациях, обрабатывающих конфиденциальную информацию, а также необходимости усовершенствования защиты от данной проблемы путем внедрения систем контроля и управления доступом. Кроме того внимание уделено средствам идентификации, принципе работы системы в целом и её эффективности.

ABSTRACT

In this article, the problem associated with the threat of unauthorized access to organizations that handle sensitive information, as well as the need to improve protection against this problem through the implementation of control systems and access control. Furthermore, attention is paid to the identification means, the principle of operation of the whole system and its efficiency.

Ключевые слова: СКУД; несанкционированный доступ; идентификация.

Keywords: access control; unauthorized access; identification.

С каждым годом, по мере развития аппаратных и программных средств, защита информации в соответствии с политикой информационной безопасности организаций становится все более значимой составляющей деятельности. Особенно данная проблема является значительной для крупных организаций, где нарушение безопасности может нанести огромный материальный ущерб, как самим организациям, так и их клиентам. Поэтому эти организации вынуждены уделять особое внимание обеспечению безопасности конфиденциальной информации, создавая тем самым комплексные системы защиты от различных угроз.

Одной из таких угроз является проблема защиты помещений с конфиденциальной информацией от несанкционированного доступа со стороны персонала и иных лиц. Итогами данной угрозы может стать нарушение целостности, доступности и конфиденциальности информации, что повлечет за собой ряд определенных последствий. Именно поэтому одним из наиболее важных элементов системы безопасности организаций являются системы контроля и управления доступом (СКУД), представляющие собой электронные, механические, электротехнические, аппаратно-программные и иные средства, обеспечивающие возможность доступа определенных лиц в определенные зоны (помещения) или к определенной аппаратуре [1, с. 13].

Такие системы способны осуществлять контроль перемещения людей на территории охраняемого объекта, безопасность персонала, сохранность материальных и информационных ресурсов.

Средства управления доступом обеспечивают защиту охраняемого объекта, как от неавторизованного использования, так и от несанкционированного обслуживания системой. Защита реализуется процедурами идентификации, установления подлинности и регистрации обращений.

Идентификация в систему может производиться при помощи штрих-кодовых, магнитных или смарт карт, отпечатков пальцев, набираемом на клавиатуре PIN-коде. Данная процедура выполняет задачу присвоения каждому пользователю определенного идентификатора для дальнейшего опознавания и учета обращения к системе. В СКУД для каждого идентификатора заведена соответствующая информация о правах владельца карты доступа. На основе сравнения этой информации и ситуации, при которой был предъявлен идентификатор, система принимает решение: контроллер открывает или блокирует двери, переводит помещение в режим охраны и т. д. [2, с. 169].

Появление первых СКУД связано с необходимостью проведения доступа людей на охраняемые объекты. Данный процесс подразумевал использование лишь списка пропускных карт, по которому сверялись полученные коды доступа. Со временем данная технология получила распространенное применение, которое выражалось в разработке и применении автономных устройств и в дальнейшем автоматизированных систем контроля и управления доступом, способных самостоятельно вести журнал событий.

В настоящее время наибольшее распространение приобрели сетевые СКУД. Благодаря их использованию появляется возможность обеспечить связь с контролерами системы и их управлением в реальном времени, производить учет событий работы системы, создавать алгоритмы доступа для выделенных помещений. Сетевые СКУД состоят из различных элементов, таких как считыватели, идентификаторы, замки, контролеры, и прочих периферийных устройств. Связь между этими компонентами осуществляется по проводным каналам, при этом подключение к компьютеру чаще всего выполняется на основе сетевых интерфейсов RS-422 и RS-485.

Инновационным методом совершенствования системы защиты является внедрение беспроводной системы контроля и управления доступом, базирующейся на протоколе беспроводной передачи данных IEEE 802.15.4. Преимущественным отличием беспроводной СКУД от подходов, реализованных на проводных каналах, являются простота монтажа, надежность в эксплуатации, возможность продвижения СКУД вглубь объекта без прокладывания проводов и кабеля, ведь их проложить можно не везде. Помимо этого, нужно учесть и финансовую сторону вопроса, а именно учесть стоимость прокладки проводных коммуникаций в конкретное место, что ставит под сомнение экономическую целесообразность внедрения СКУД вглубь объекта. Раз уж мы говорим о беспроводной СКУД, то появляется вопрос защищённости радиоканала от несанкционированного доступа. Однако по этому поводу не стоит волноваться, так как большинство ведущих производителей обеспечивают защиту передаваемой по радиоканалу информации при помощи стандартных криптоалгоритмов.

Необходимость совершенствования системы защиты информации касается и территориального органа ФСГС по Оренбургской области (Оренбургстат), который занимается организацией сбора, обработкой и представлением статистической информации. Основная проблема Оренбургстата заключается в утечке конфиденциальной информации, что может выражаться в потере конкурентных преимуществ предприятий, чьи данные здесь обрабатываются, административной и уголовной ответственности за раскрытие персональных данных и коммерческой тайны, а также возможному ущербу, как на отдельных предприятиях, так и в пределах районов и области в целом.

Для того чтобы уменьшить вероятность риска данной проблемы был выполнен ряд следующих действий:

· Определены возможные угрозы безопасности конфиденциальной информации. К ним в частности относятся: несанкционированный доступ к информации, кража, подделка и уничтожение документов и т. п.;

· Рассмотрены все существующие меры защиты информации в целом;

· На основании сравнительного анализа подходов в решении проблемы безопасности была спроектирована модель усовершенствования системы технической защиты информации для помещения с конфиденциальной информацией;

В уже имеющейся системе защиты помимо существующих средств охранно-пожарной сигнализации и видеонаблюдения в помещении, была внедрена беспроводная система контроля и управления доступом.

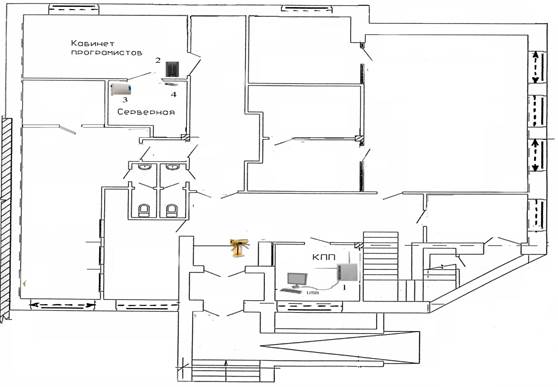

На план-схеме помещения беспроводная СКУД будет выглядеть следующим образом (рисунок 1).

Рисунок 2. Размещение СКУД на план-схеме помещения.

В данную систему входят элементы:

1. Контроллер радиоканальный;

2. Считыватель proximity-карт;

3. Блок управления замком и контроля состояния двери;

4. Кнопка дистанционного управления;

5. Компьютер для управления системой и ведения отчетности.

Спроектированная модель СКУД выполняет следующие функции:

· Устанавливает сотрудникам разграниченный доступ в помещение;

· Фиксирует дату и время посещения охраняемого помещения;

· Автономная работа контроллеров системы позволяет сохранять основные функций управления при нарушении связи с компьютером;

· Удобный и понятный интерфейс управления системой;

Таким образом, анализ результатов внедрения предложенной модели совершенствования системы защиты конфиденциальной информации на основе беспроводной СКУД показал, что была повышена защита от несанкционированного доступа в охраняемое помещение со стороны персонала и других лиц. В итоге это обеспечило наибольшую вероятность сохранения целостности, доступности и конфиденциальности информации.

Список литературы:

1.Ворона А.В., Тихонов В.А. Системы контроля и управления доступом. М.: Горячая линия — телеком, 2010. — 279 с.

2.Грибунин В.Г., Чудовский В.В. Комплексная система защиты информации на предприятии М.: Издательский центр «Академия», 2009. — 416 с.

3.Мельников В.П., Клейменов С.А., Петраков А.М. Информационная безопасность и защита информации 6-е изд., стер. М.: Издательский центр «Академия», 2012. — 336 с.

4.Шаньгин В.Ф. Информационная безопасность и защита информации М.: ДМК Пресс, 2014. — 702 с.

дипломов